Выполняйте требования регуляторов по защите информации и учету СКЗИ без бумаги и временных затрат!

КИТ-ЖУРНАЛ - ПЛАТФОРМА АВТОМАТИЗАЦИИ ПРОЦЕССОВ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ:

- Облегчит планирование и выполнение мероприятий, предусмотренных нормативными документами ФСТЭК/ФСБ России.

- Упростит учёт и контроль большого количества объектов (пользователей, прав доступа, носителей, средств защиты, ключевой информации и др.).

- Преобразует организацию работы с филиалами и удаленными подразделениями в части обеспечения защиты информации.

- Предотвратит инциденты, связанные с несвоевременным возвратом носителей, блокировкой учетных записей и др.

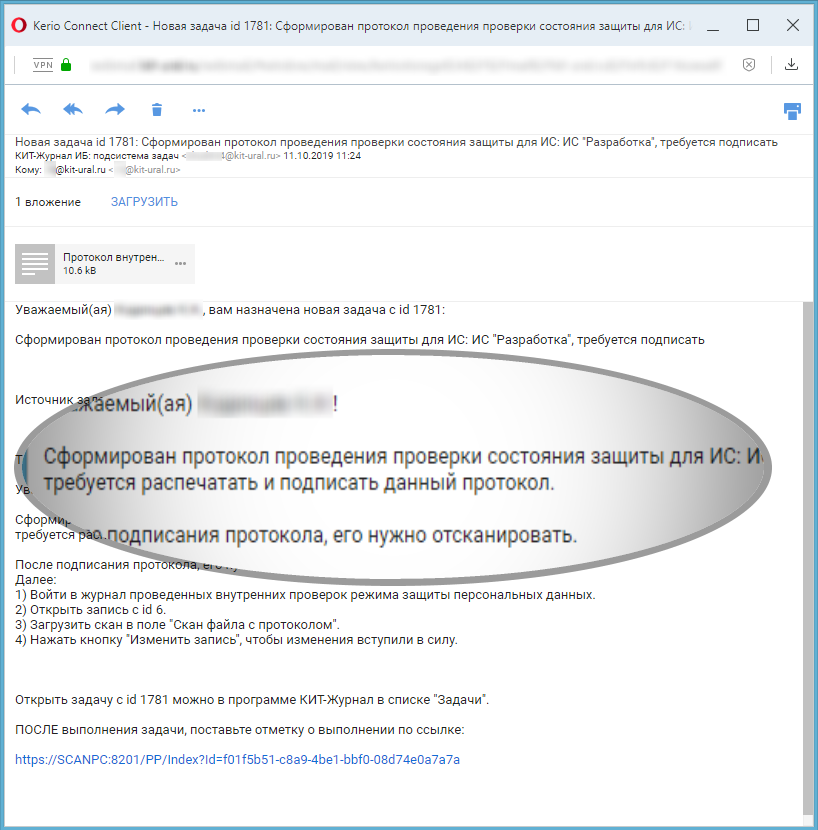

- Создаст необходимые документы вовремя и пришлет их на подпись.

ДЛЯ КОГО ПОДОЙДЕТ КИТ-ЖУРНАЛ?

КАКИЕ ЗАДАЧИ РЕШАЕТ КИТ-ЖУРНАЛ?

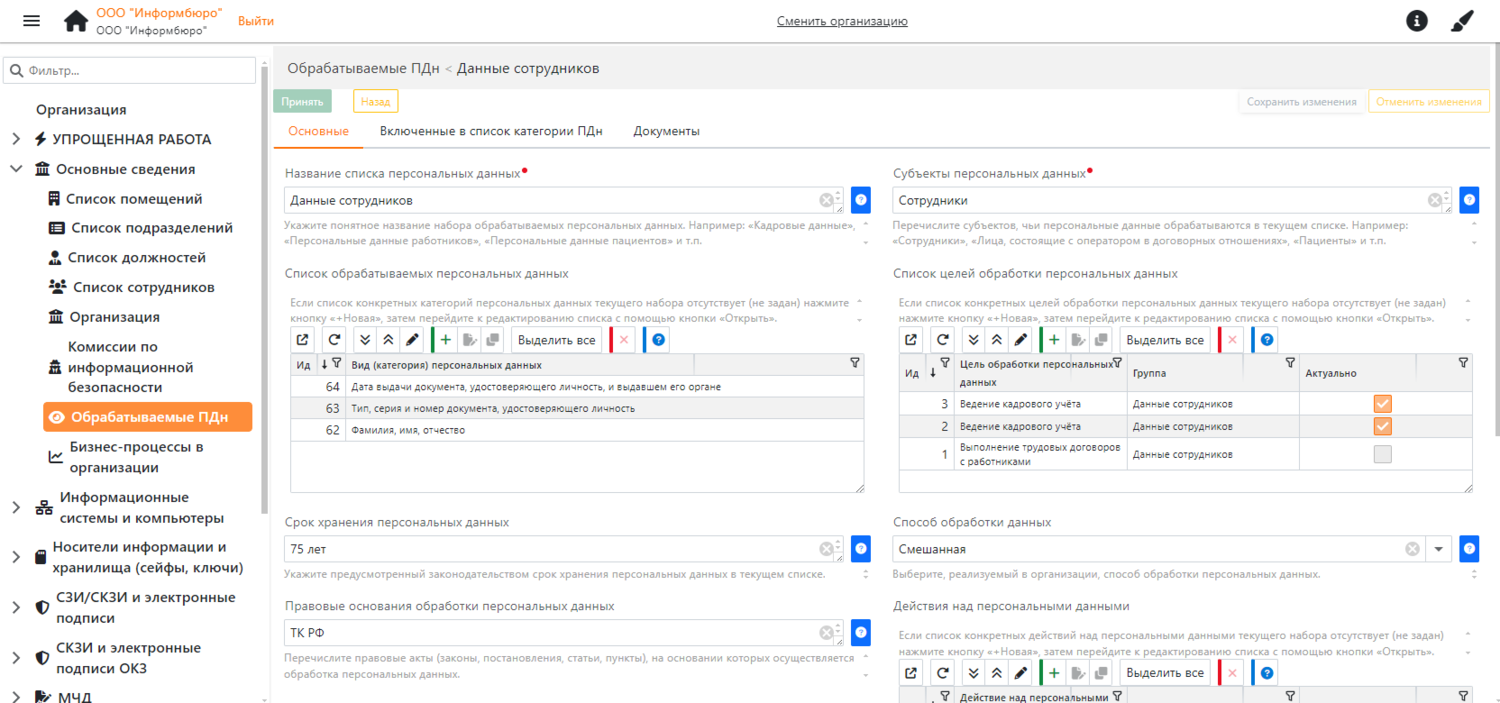

- Соблюдение требований по защите персональных данных в соответствии со 152-ФЗ (формирование документов, согласий, документация на информационные системы).

- Соблюдение требований по защите информации в государственных информационных системах (формирование документов).

- Соблюдение требований к объектам критической информационной инфраструктуры в соответствии с 187-ФЗ (категорирование, назначение ответственных лиц, формирование пакета документов КИИ).

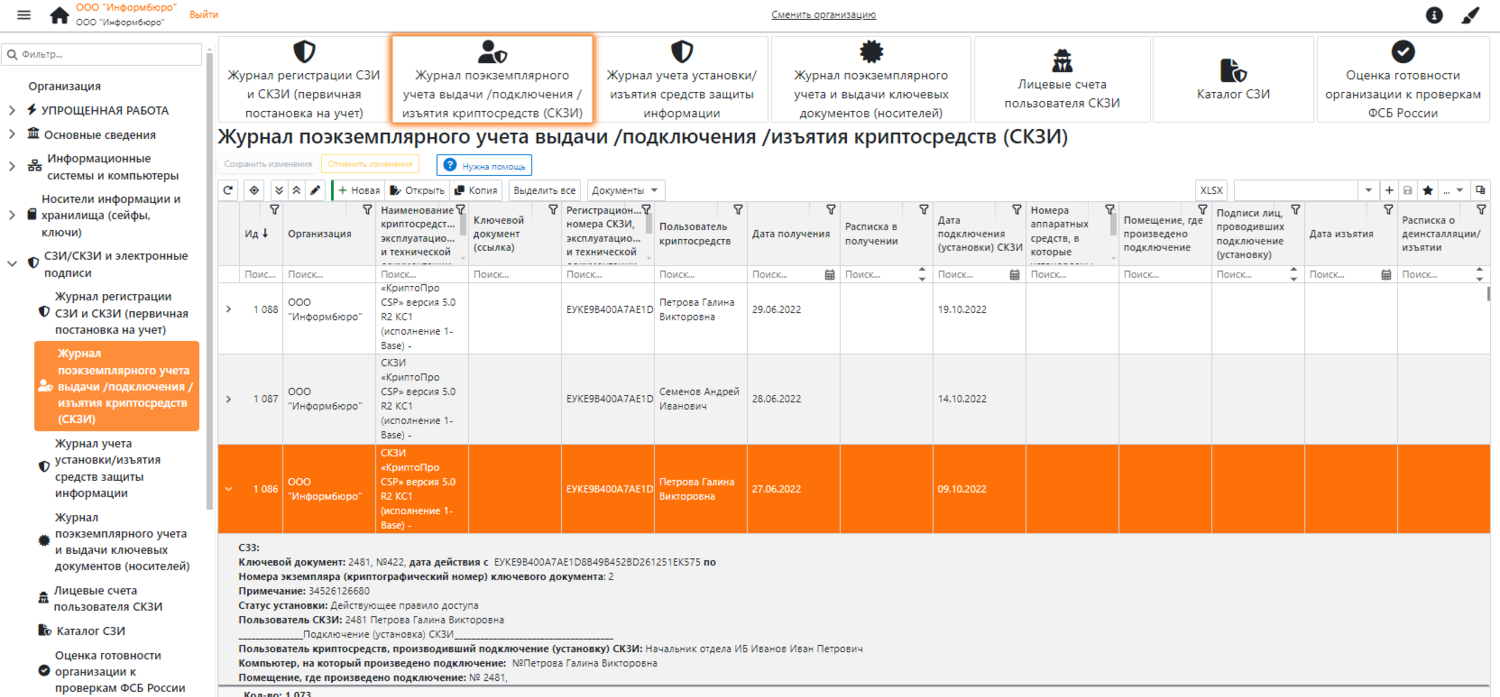

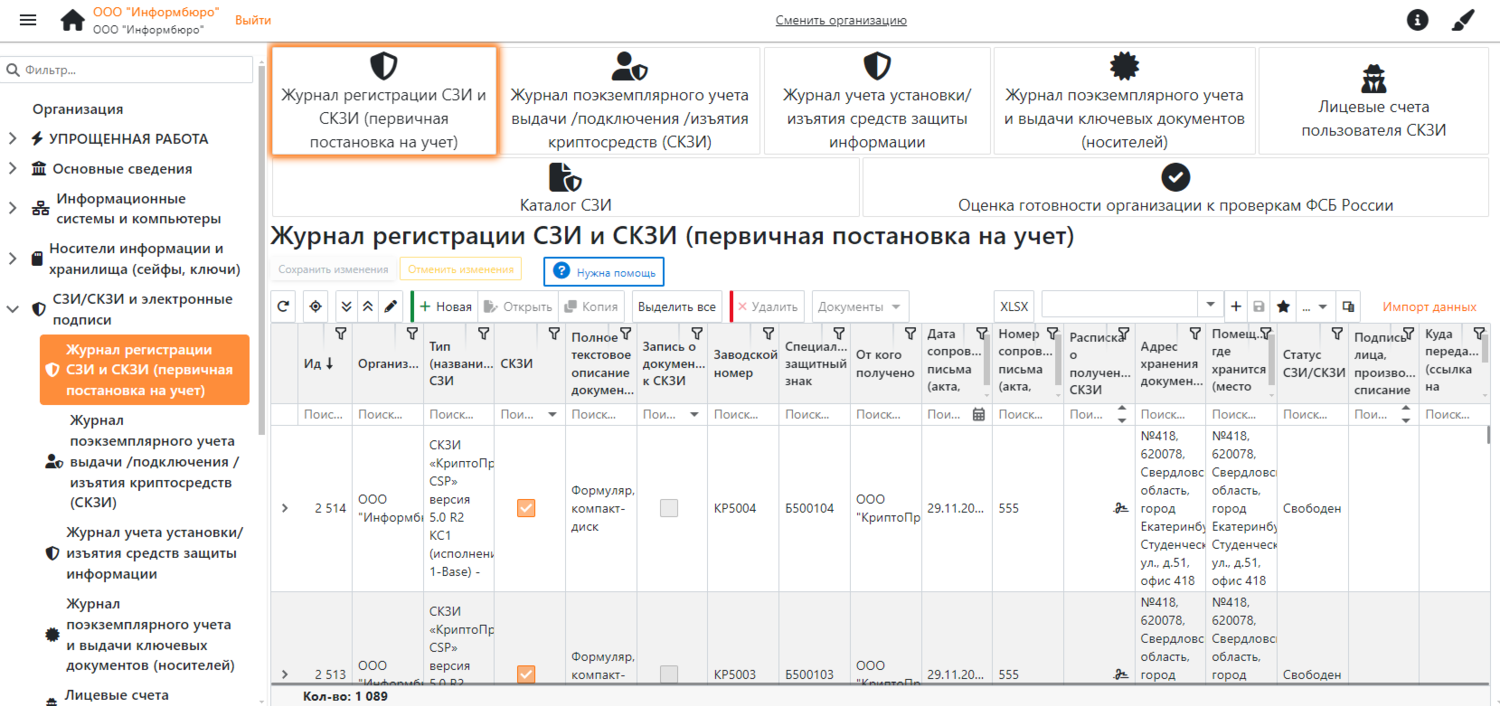

- Выполнение требований к эксплуатации криптосредств (инструкция ФАПСИ-152, ПКЗ-2005).

- Учет инцидентов (формирование файлов НКЦКИ).

- Ведение журналов учета по информационной безопасности.

- Автоматическое определение уровня защищенности ПДн, класса ГИС, категории КИИ.

- Формирование моделей угроз, подбор требований для нейтрализации угроз.

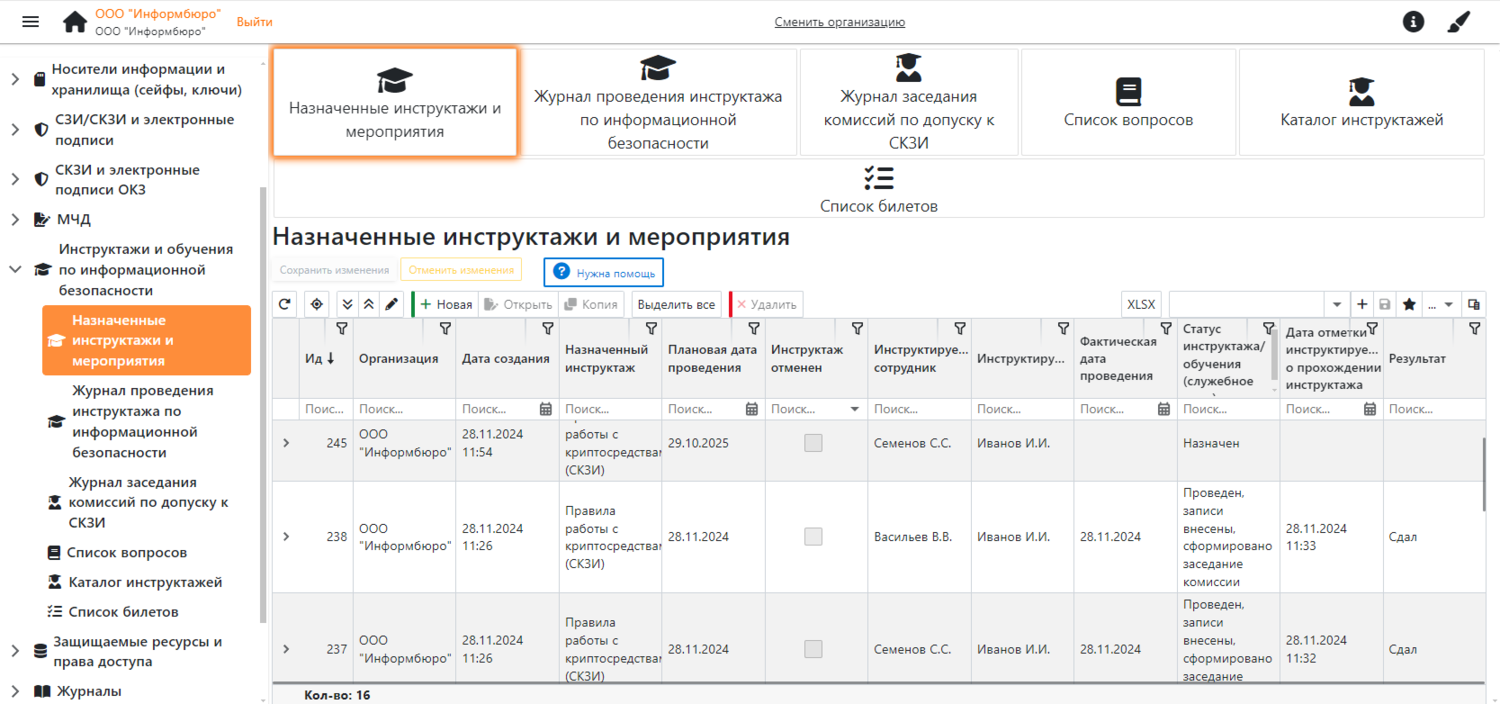

- Автоматическое проведение инструктажей и тестирование пользователей по информационной безопасности.

- Учет доступа пользователей к ресурсам.

КАК ВЫПОЛНЯТЬ ТРЕБОВАНИЯ ПО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ С КИТ-ЖУРНАЛ?

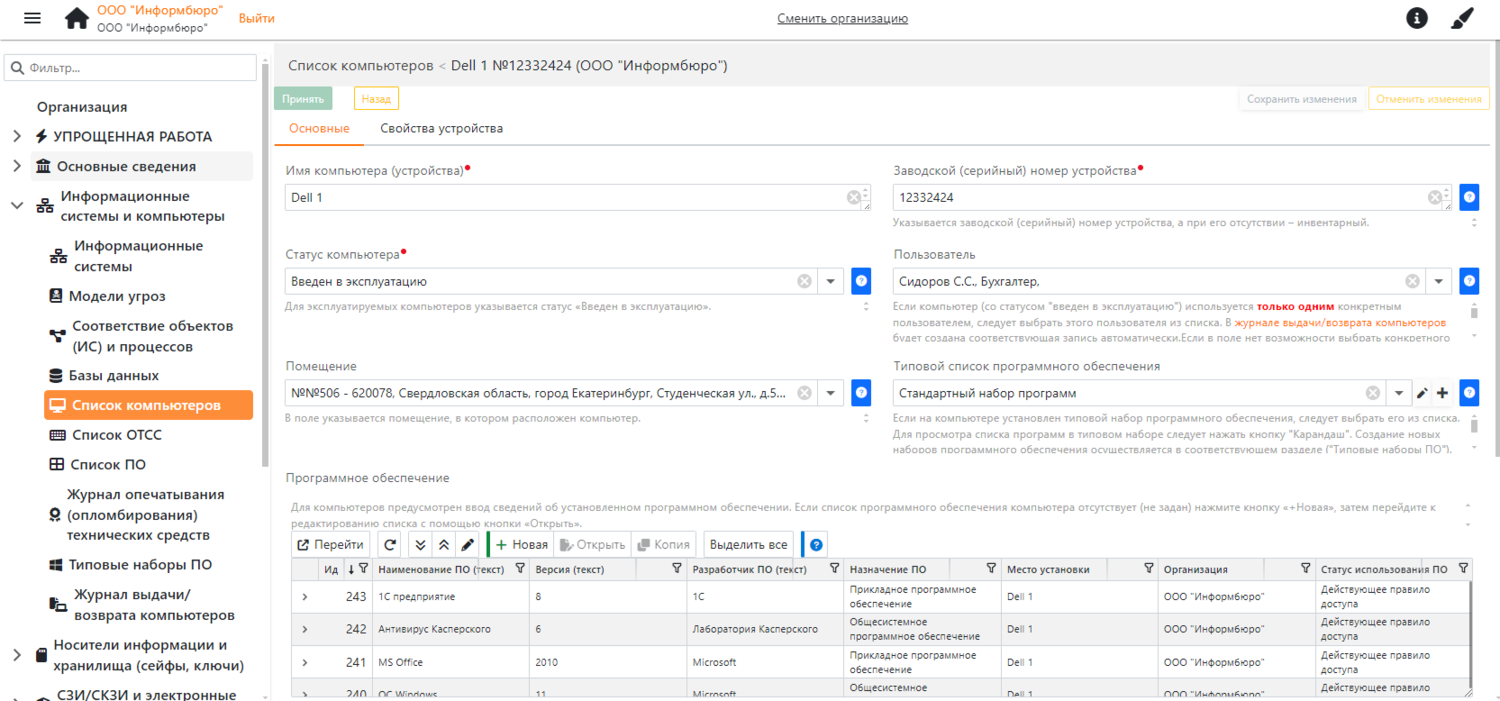

Держите под контролем все ИТ-ресурсы организации

Организуйте своевременное проведение инструктажей пользователей по информационной безопасности

Проверяйте состояние защиты информации в организации

Выполняйте требования по эксплуатации СКЗИ (инструкция ФАПСИ-152/ПКЗ-2005)

Выполнение требований ФЗ-152 "О персональных данных"

ПРЕИМУЩЕСТВА

Интерфейс

Сертификаты простой подписи

Сбор подписей сотрудников

Юридическая значимость

Учет событий

Все журналы

Учет СКЗИ со всеми нюансами

Синхронизация с внешними системами

Разграничение доступа

Список поддерживаемых списков, процессов и журналов конфигурации "Информационная безопасность"

Сравнение КИТ-Журнал с альтернативами

| Параметр | КИТ-Журнал | Системы автоматизации организационных процессов ИБ | Ручной способ + электронные таблицы |

| Ввод данных | Синхронизация с кадровой системой, SQL-запросы, импорт, ввод | Импорт, ввод | Ввод в электронные таблицы, заполнение журналов вручную |

| Механизм автоматизации | Настраиваемая служба заданий и оповещений (триггеры, действия), возможность автоматизации произвольных процессов | Графический конструктор процессов | Шаблоны, макросы |

| Подсистема ведения журналов | 30 форм журналов с электронной подписью и формированием печатных форм за произвольный период с полной юридической значимостью. Механизм сбора электронных подписей по электронной почте | Ограниченное количество форм журналов (как правило не более 10), без электронных подписей | Бумажные журналы, распечатываемые таблицы для простановки подписей вручную |

| Подсистема формирования актов и документов | Все документы (приказы, акты, согласия, протоколы) формируются автоматически и подписываются электронными подписями. Реализовано комиссионное подписание файлов по электронной почте | Документы формируются системой. Могут быть подписаны вручную либо в корпоративных системах ЭДО. Отдельные документы могут быть подписаны электронной подписью | Документы формируются вручную на основе шаблонов. Могут быть подписаны вручную либо в корпоративных системах ЭДО. |

| Подсистема инструктажей | Предусмотрено 3 инструктажа по умолчанию (учебный материал + тесты). Полностью автоматизированная процедура назначения, планирования, проведения обучений с формированием отчетных документов и записей в журналах | Ручное назначение и проведение инструктажей, частичная автоматизация | Проведение инструктажей вручную, с последующим ручным заполнением журналов |

| Подсистема задач | Автоматизированная подсистема назначения и выполнения задач сотрудникам. Сотрудники оповещаются о задачах по электронной почте, могут подтверждать выполнение задач непосредственно из писем | Задачи внутри системы | Исполнение процессов самостоятельно |

| Подсистема электронных подписей | Квалифицированная электронная подпись и простая электронная подпись. Простая электронная подпись формируется внутри системы. Сбор электронных подписей по электронной почте, подписание всех печатных форм | Частичное применение квалифицированной электронной подписи | Ручная подпись |

| Подсистема разграничения доступа | Гибкая настройка разграничения доступа вплоть до полей журналов. Поддерживаются политики авторизации, группы, роли, разграничение доступа между подразделениями/филиалами, LDAP | Разграничение доступа между подведомственными организациями | Нет |

| Подсистема учета событий | Гибкая настраиваемая подсистема журналирования всех событий в системе (вход/выход, действия в программе и пр.) | Регистрация заданных событий | Нет |

КОМПОНЕНТЫ СИСТЕМЫ

ЭТАПЫ ВНЕДРЕНИЯ

Установка компонентов системы на сервер заказчика

Внесение исходных данных

Настройка системы

Обучение сотрудников

КИТ-Журнал работает сам

ПРИМЕРЫ ВЫПОЛНЕННЫХ ПРОЕКТОВ

Администрации городов и МО

Новосибирск, Хабаровск, Ноябрьск, Новый Уренгой, Дзержинск

Котельники, Биробиджан, Клин, Находка, Миасс и другие

МФЦ, ТФОМС и центры информатизации

Омская область, Приморский Край, Липецкая область, Амурская область

Хабаровский край, Калужская область, Томская область, Калининградская область,

Владимирская область и другие

Учреждения культуры

МХАТ им. М.Горького,

Михайловский театр, Санкт-Петербург

Новосибирский академический театр оперы и балета

Учреждения здравоохранения

ФГБУ "НМХЦ им. Н. И. Пирогова" Минздрава России

ФГАУ «НМИЦ нейрохирургии им. ак. Н. Н. Бурденко» Минздрава России

Московский Центр диагностики и телемедицины

Корпоративный сектор

6 крупных банков (SLA), страховая компания из топ-10 (SLA)

ГК Русагро, АО "Международный аэропорт Сочи",

АО «Международный аэропорт «Краснодар»

ТЭК и промышленность

ООО «Газпром проектирование», ООО «Газпром газораспределение Барнаул»

2 нефтяные компании (SLA) , ООО "Уралэнергосбыт"